微星 B560M Big Sur 黑苹果记录体验

大学室友最近换了新的电脑,考虑到要安装黑苹果,所以下面各项硬件都是为了黑苹果选择的,否则只打游戏的话,还是 AMD Yes。本次折腾也经历了一波三折,前前后后包括更换硬件等折腾了 2 个周末,欣慰的是最后功夫不负有心人,最终驱动还算完美,话不多说,驱动详情可见文章细节。

配置概览

配置

型号

参考价格(元)

CPU

i7-10700

1849

主板

微星 B560M 迫击炮 (MSI MAG-B560M-MORTAR-WIFI)

849

内存

威刚XPG 16G 3200频率 * 2

940

显卡

蓝宝石 RX460 4GB 超白金版 + intel UHD 630

560

SSD

西数 SN550 1TB * 2

1378

网卡

BCM94360CD 四天线版

180

电源

长城G7 750W 金牌全模组

549

散热

雅浚 G5 双风扇 RGB

230

机箱

先马易大师 + 航嘉新月机箱风扇 * 5

289

显示器

ViewSonic 优派 VX2771-4K-HD

1424

这套目前的参考的总价格为:8248 元

配置解析 ...

i5-9600KF OpenCore 0.7.1 Big Sur 升级体验

之前的主机 9600KF 出了一些问题,详细可参考关于近期的博客的更新升级,然后这台主机被网友预定购买了,所以临走前就来折腾一下这台主机,使用最新的 OC 引导,给他升级到最新的 Big Sur 11.4 试试看,正好可以写文章记录一下就当做留恋吧,同时也可能会帮助到其他类似配置想要黑苹果的网友。

配置概览

组件

型号

CPU

Intel i5 9600KF 6核6线程 基频 3.7Ghz 睿频 4.6Ghz

主板

技嘉 GIGABYTE B360M DS3H (技嘉事件之前买的)

内存

枭鲸 SEIWHALE DDR4 2666Mhz 16GB *2 = 32GB

显卡

蓝宝石 Sapphire RX550 640SP 4GB Polaris 21 架构 可开核版本

硬盘

海康威视 C16 512GB SATA SSD + 铠侠 TC10 512GB SATA SSD

网卡

Fenvi T919 BCM94360CD 4 天线版本

电源

海盗船 VS550 额定 550W 电源

散热

九州风神冰凌 MiNi + 日食风扇 * 2

...

国光 2021 年中的黑苹果组装方案以及驱动分享

黑苹果这块本不打算再碰的,但是今年 5 月份我上一个台式机出了问题,由于比较坑爹,三言两语说不完,感兴趣的话,详细可看我的这篇文章:关于近期的博客的更新升级,所以攒新的台式机的同时,黑苹果就得带着折腾一下,顺便输出一篇文章,记录的同时也可以帮助到需要的网友。

写在前面使用 macOS 查找功能发现历史上国光我居然用了这么多 macOS 设备了,感慨万分:

从最早的虚拟机安装 macOS 10.10,到第一台游戏本安装 macOS 10.11 以来,一路升级到 macOS 11.0 Big Sur,黑苹果历史已经将近 5 年了,从一开始的淘宝找别人装机的小白,到自己慢慢调试配置文件,到现在自己从 0 开始定制驱动文件,期间自己也成长了很多,写了一些记录文章,也做了一些教程视频,手里也经手过好多设备,本着黑苹果的分享精神,本篇文章就这么诞生了。

新人问题下面整理一些想要入门黑苹果的网友们可能比较关心的问题。

黑苹果难易和完美程度怎么样?

国光认为台式机因为硬件比较灵活的原因,驱动要比笔记本更简单也更完美,笔记本黑苹果可以现在一些大神维护的设备来进行黑苹果,比如去年大火的「联 ...

水一篇文章:如何水一个 CVE(套娃)

以前 18 年的时候因为做的是安全漏扫开发的工作,所以那段时间经常接触 CVE 漏洞,但是有时候会被一些垃圾 CVE 气的缓不过气来,所以为了证明 CVE 可以真的很水,当时我自己也水了几个 CVE(打不过就加入?),如今时隔 3 年了,正好赶上博客大改版,那就顺便来水一篇文章,教大家如何水一个 CVE 吧。

事情起因全站浏览量和评论最高的文章前几天发现了一个致命的问题,就是评论突然无法正常加载了:

因为博客最近改版,Valine 也换的最新版本,可能是哪个评论和这个 Valine 冲突了,所以下面来尝试找出罪魁祸首并恢复原文评论。

排查问题备份评论首先在 LeanCloud 中「按条件过滤」出所有 Termux 文章下面的评论:

然后将筛选后的结果导出为 JSON 格式的文:

这样就备份评论成功了。

尝试恢复LeanCloud 自带的评论恢复功能基本上是不能使用的,首先「备份恢复」功能只有商用版本可用:

使用「数据导入」的功能,结果是覆盖式导入:

当时差点就把我的「Comment」类下的 2.3k 个评论给覆盖了(巨坑呀 一不小心可能就重头再来了):

...

关于近期的博客的更新升级

说来话长

虽然比较曲折,但还是要慢慢说完,为了营造一种伤感的氛围,特意本文前面插入了伤感的 BGM,还是希望网友们不要笑出声!(没有开 BGM 的麻烦手动点一下 BGM)

国光在电脑上面一直追求极致性价比,就比如早期花了大量的时间和精力研究黑苹果,虽然性价比上完爆 iMac,但是祸福相依。淘宝上买的黑苹果网卡在 5 月初短路了,黑苹果网卡大多数都是店家自己使用转接器焊接笔记本网卡制作的,而且价格相对于普通网卡还不算便宜,这就是传说中的花钱买罪受吗?还是建议大家不要再买这类网卡了,这样简直就是往主机里面安装了一个定时炸弹。

这个卡短路损失其实并不大,关键点是网卡使用的是 PCIE 口,造成了整个主板 PCIE 短路了。提到 PCIE 设备大家肯定第一个想到显卡了。没错!正值矿潮之际,我的蓝宝石 RX580 8GB 满血版显卡也被牵连烧坏了。这是最糟糕的吗?并不是,最糟的是我的海康威视 1TB NVME SSD 也是直插主板的,这个硬盘也被烧了,里面的近 1TB 数据根本没有来得及备份就没了,还没有来得见最后一面就没有了.. ...

手把手带你用 SSRF 打穿内网

SSRF 以前没有单独总结过相关的姿势点,去年的时候国光就已经写了一大半了,但是后面由于经常赶项目的原因,所以这篇文章就拖延到今天才发布,感觉这个版本还是比较完善的(实际上还有几个坑没有填 但是搞这么细有啥意义呢,真正的内网当中 SSRF 打穿还是很有难度的)。

靶场拓扑设计首先来看下本次靶场的设计拓扑图:

先理清一下攻击流程,172.72.23.21 这个服务器的 Web 80 端口存在 SSRF 漏洞,并且 80 端口映射到了公网的 8080,此时攻击者通过这个 8080 端口可以借助 SSRF 漏洞发起对 172 目标内网的探测和攻击。

本场景基本上覆盖了 SSRF 常见的攻击场景,实际上 SSRF 还可以攻击 FTP、Zabbix、Memcached 等应用,由于时间和精力有限,先挖个坑,以后有机会的话再补充完善这套 SSRF 攻击场景的。

x.x.x.x:8080 - 判断 SSRF 是否存在能够对外发起网络请求的地方,就可能存在 SSRF。首先看下目标站点的功能,获取站点快照:

先尝试获取外网 URL 试试看,测试一下经典的 百度 robots.txt:

...

Kali 2021.1 安装 Parallel Tools 疑难解答

之前写过一篇 Parallel Tools 高版本内核的安装失败的解决方法,这是 19 年写的文章,最近居然还有网友反馈不能安装成功,如今Parallels Desktop 已经出到了 16 的版本,Kali 的版本也到了 2021.1 的版本,那篇老文章肯定是没有参考意义的,本次使用新环境测试,国光初步研究了下正常安装的确不会很顺利,在解决问题的同时顺便写出了此文记录一下,以便帮助后面的读者朋友们,在技术的路上少走弯路。

环境准备本文所使用的环境信息如下:

Parallels Desktop 16 商业版 16.5.0(49183)版本

Kali Linux 2021.1 64-Bit 镜像

MacBook Pro 16-inch 因特尔 CPU + macOS Catalina 10.15.7 系统

以上配置仅供参考,国光感觉解决内核头问题才是关键,所以环境信息有稍许差距的话问题不大。

安装配置安装的时候选择 Kali Linux 2021 镜像的时候 Parallels Desktop 理论上是无法识别操作系统的,手动选择下 Kali Linux 系统:

国光的配置习 ...

Immunity Canvas 7.26 安装以及初体验

CANVAS 是 Immunity 公司开发的安全工具包,包含数百种漏洞利用模块,是一个自动化的漏洞利用框架。本次泄露的为该工具的完整源码,可以直接在 Windows 和 Linux 安装。

下载地址这个下载地址是当初从 Twitter 里面下载下来的,但是下载原下载链接可能失效了

因为「蓝奏云」个人免费用户不支持大文件传输,所以这里用了「百度云」(还不是没钱的锅 呜呜呜),下面是下载链接地址:

链接: https://pan.baidu.com/s/1YDnTFYQDycrX20AhsPVkfQ 提取码: 9bj2

Password of the archive: "99z1366BB89333cza@@@#13!"

B 站直播回放国光在 B 站当 UP 主已经 3 年多了,至今不知道投啥视频,正好就直播下这个 Canvas 录制下来顺便投稿到 B 站吧,下面是 B 站的视频地址: B 站传送门:Immunity Canvas 7.26 坑点记录及初体验

直播中水的 PPT2333 顺便放下直播中写的 PP ...

Docker 常用镜像整理

Docker 搭建靶场很方便,但是每次搭建靶场找到一个顺手的底层镜像都会消耗不少时间,所以特此花时间写下本文,磨刀不误砍柴工,整理完本文后后面再搭建 Docker 靶场的话,效率就会高很多了。

PHP有时候需要一个 PHP 环境,如果不考虑使用数据库的情况下,推荐使用下面的这些镜像:

PHP 5.2

PHP版本

系统版本

Apache 版本

Web路径

COMMAND

5.2.17

Ubuntu 16.04.5

2.2.22

/var/www/html

/init.sh

# 拉取镜像

docker pull seti/php52:latest

# 运行容器

docker run -d -p 8080:80 --name PHP5.2 seti/php52:latest

PHP 5.6

PHP版本

系统版本

Apache 版本

Web路径

COMMAND

5.6.40

Ubuntu 16.04.5

2.4.37

/var/www/app

/sbin/entrypoi ...

MySQL 漏洞利用与提权

自从接触安全以来就 MySQL 的 UDF 提权、MOF 提权耳熟能详,但是貌似国光我一直都没有单独总结过这些零散的姿势点,所以本文就诞生了,再解决自己以前的困扰之余,也希望本文可以帮助到其他网友。

权限获取数据库操作权限本文讲的是 MySQL 提权相关知识,但是提权之前得先拿到高权限的 MySQL 用户才可以,拿到 MySQL 的用户名和密码的方式多种多样,但是不外乎就下面几种方法:

MySQL 3306 端口弱口令爆破

sqlmap 注入的 --sql-shell 模式

网站的数据库配置文件中拿到明文密码信息

CVE-2012-2122 等这类漏洞直接拿下 MySQL 权限

Webshell 权限into oufile 写 shell

知道网站物理路径

高权限数据库用户

load_file() 开启 即 secure_file_priv 无限制

网站路径有写入权限

首先基础语法查询是否 secure_file_priv 没有限制

mysql> show global variables like '%secure_file_priv%';

+--------------- ...

XSS 攻击思路总结

前几天看到 B 站 up 主公孙田浩投稿的视频「QQ被盗后发布赌博广告,我一气之下黑了他们网站」,看完后不禁感叹为啥自己没有那么好的运气……实际上这就是一个中规中矩的 XSS 漏洞案例,在安全圈子里面应该也算是基本操作,正好博客以前没有记录过类似的文章,那么本文就来还原一下这个攻击过程。

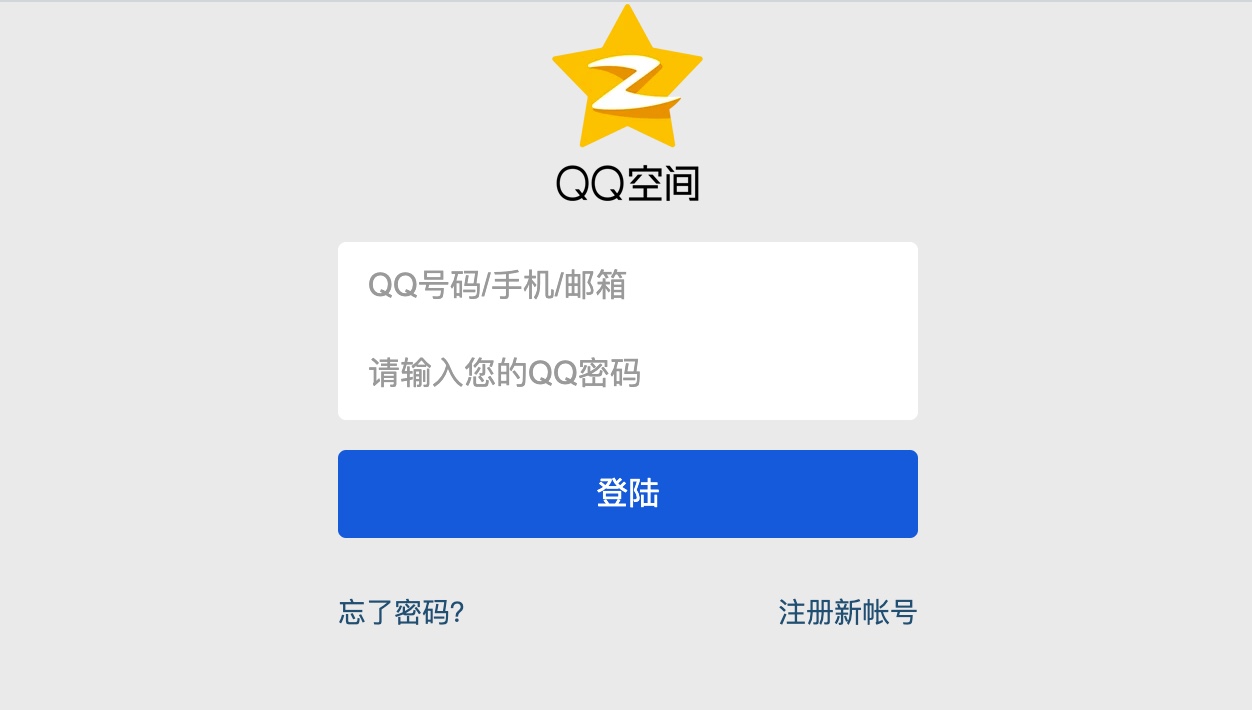

鉴别网站下面是一个经典的 QQ 空间钓鱼网站:

域名分析钓鱼网站最直观的就是看域名,可以看到目标网站域名 :qq.xps.com 尽管域名中出现了 qq 字样,但是一级域名却是 xps.com 这一点就直接暴露了钓鱼网站的本性。

早期还有一种利用拉丁字母注册的域名伪造钓鱼网站的案例,这种就比较逼真了,下面国光简单列举一些:

OPPO 官网 真假域名

# 真域名

www.oppo.com

# 假域名

www.οppο.com

Pornhub 官网真假域名

# 真域名

www.pornhub.com

# 假域名

www.ρornhub.com

唯品会官网 真假域名

# 真域名

www.vip.com

# 假域名

www.νip.com

关于这类域名就不再列举了,早期这种方法成功率是非常 ...

国光的文件上传靶场知识总结

直接使用别人的靶场总感觉不太好,那么就干脆自己写一个自己的文件上传靶场吧。正好博客之前也没有单独总结过文件上传的知识点,那么就顺便水一篇文章,岂不是一举两得。当然关于文件上传 upload-labs 总结的比较全面了,非强迫症患者建议直接去刷 upload-labs ,本文很多核心代码也都是直接用了 upload-labs 的轮子的…

前言国光有一台 XPS15 里面运行着 macOS 和 Ubuntu 双系统,其中 XPS 主要系统就是 Ubuntu,国光在 Ubuntu 里面搭建了一个离线的 CTFd 里面还运行着 Docker、宝塔。基本上很多服务都可以在我的 XPS 上运行起来了,出去讲课的时候会带着我的 XPS 和 MBP 一起,离线靶场一开美滋滋,更关键的是往自己的靶场里面填充题目有一种养成游戏的感觉,很有成就感。

又因为最近出书的问题,需要一个自己的靶场,那么就顺便开发一个自己的文件上传靶场吧,从简单到复杂根据自己的上课节奏来,开发完顺便放到 CTFd 中。本文写详细一点的话就可以做我自己靶场的官方 WP 了,也方便学生们课后自己消化吸收。当然如果也可以帮助到看到本文 ...