PentestBox简明使用教程

顾名思义,这是一个渗透工具包,但是不同于绝大多数国内 xx 工具包的是,这里集成的大都是 Linux 下的工具,Kali Linux 上面的常用的很多工具这里面也都集成了。PentestBox 是一款 Windows 平台下预配置的便携式开源渗透测试环境。 它打包了所有的安全工具,并且可以在 Windows 系统中原生地运行,有效地降低了对虚拟机或者双启动环境的需求。

介绍

PentestBox 官网:https://pentestbox.org/zh/

官方的介绍如下:

PentestBox 是一款 Windows 平台下预配置的便携式开源渗透测试环境 ,为什么又有一个渗透测试环境?

PentestBox 不同于运行在虚拟机或者双启动环境的 Linux 渗透测试发行版。

它打包了所有的安全工具,并且可以在 Windows 系统中原生地运行,有效地降低了对虚拟机或者双启动环境的需求。

我们发现超过50%的渗透测试发行版是运行在 Windows 系统下的虚拟机程序中,这激发我们创造了它。

安装

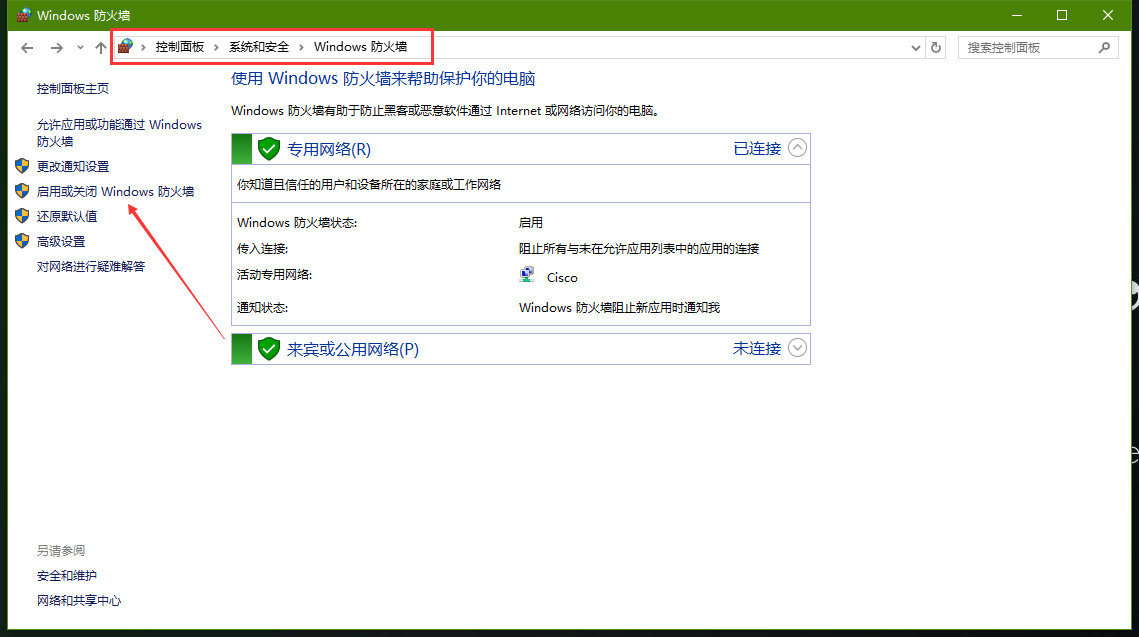

官网提示:按照带有Metasploit 的版本的时候得关闭 Windows 自带的防火墙,因为 Metasploit 自带的 payload 对于 Windows 来说有毒, 所以得关闭winows的防火墙。

Windows7 直接在控制面板里面 关闭防火墙即可:

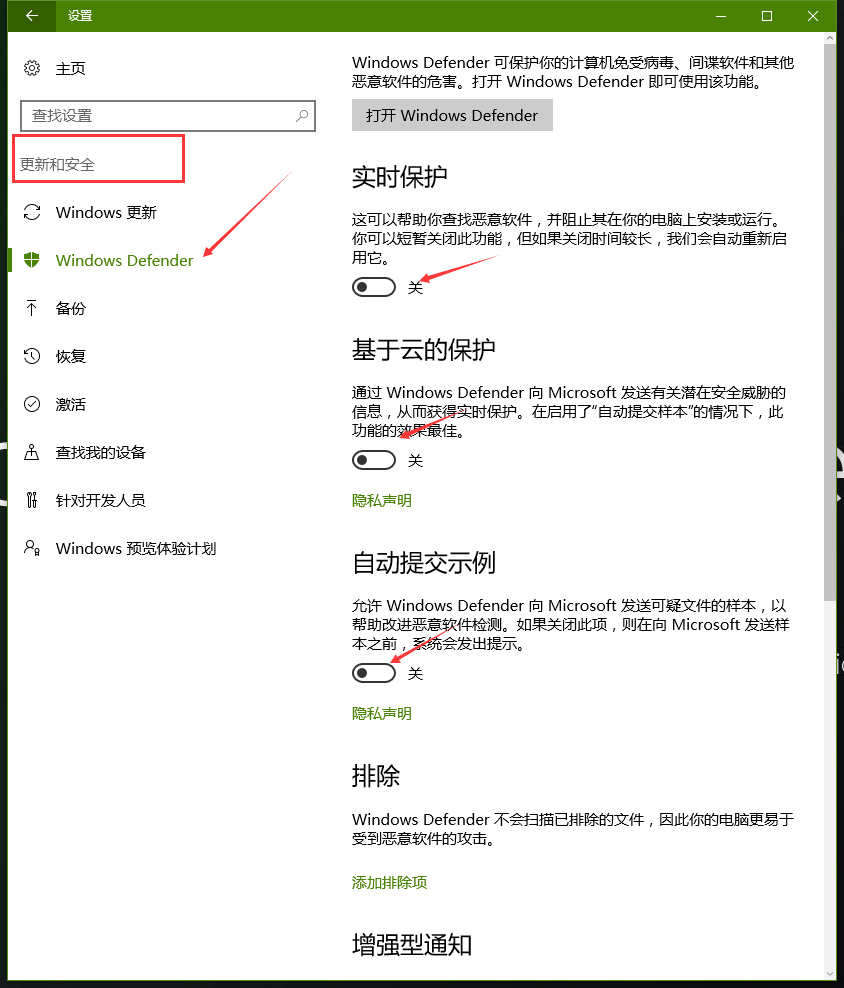

Windows 10 的话,除了关闭上述的防火墙 还得关闭 Windows Defender ,在 Windows 自带的 设置-更新和安全-Windows Defender 中关闭。

注意 如果没有关闭防火墙的话,PentestBox 安装的过程中释放的文件 会直接被防火墙悄悄地干掉,所以 为了方便,建议开始的时候直接关闭防火墙。

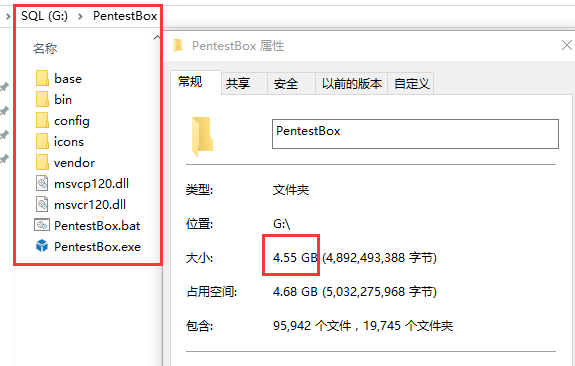

直接运行文件,选择安装的文件位置路径,即可安装。安装其实就是文件的释放,最后整个文件夹大小为 4.55GB 左右 :

所以我们可以直接 把 PentestBox 安装在移动硬盘或者 U 盘中,这样就打造了移动渗透工具的平台了,在任意的windows系统上运行,这就比 Kali 的 Live U 盘要方便许多。

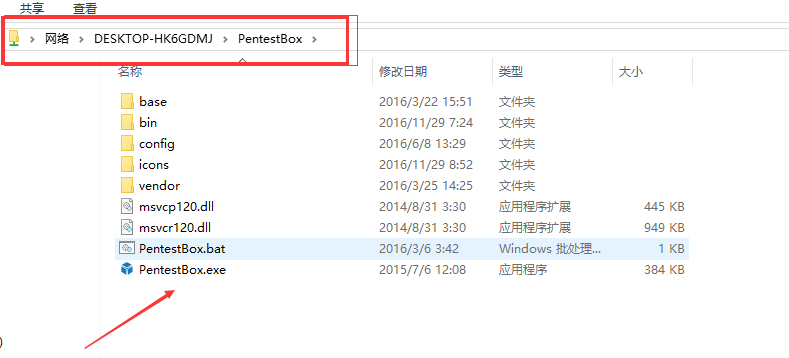

文件结构

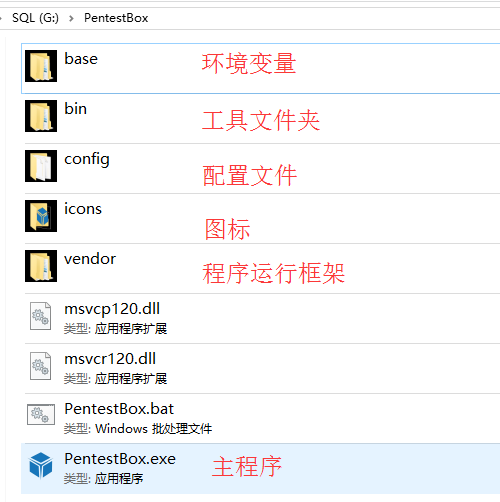

PentestBox 共 5 个文件夹,2 个库文件,一个 bat 批处理和一个 exe 启动程序。,bat 和 exe 都可以启动 PentestBox 。

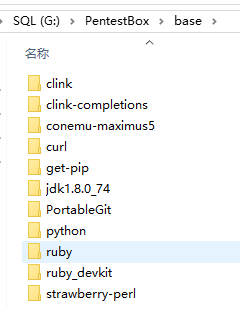

- base 文件夹:

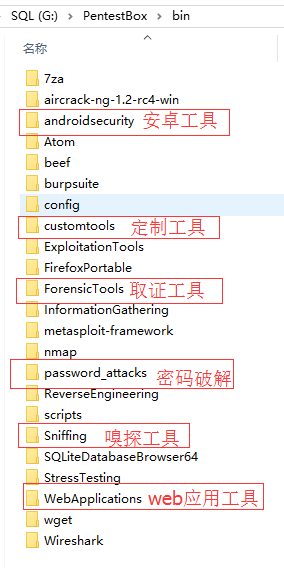

里面放了一些工具需要用到的环境变量文件,如:Python 、JDK 等 - bin文件夹:

里面的工具基本上足够满足日常的渗透测试要求了 :

基本操作

软件安装

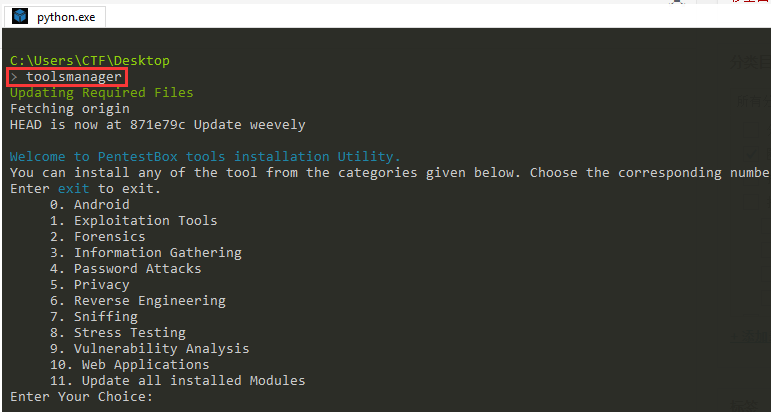

终端下输入:toolsmanager打开工具管理器,在这里可以 「安装/升级/卸载」 软件 。首先,它会从 GitHub 的库中自动更新,然后会显示菜单。如果没有互联网连接,脚本会等待一段时间,然后显示菜单。如下图:

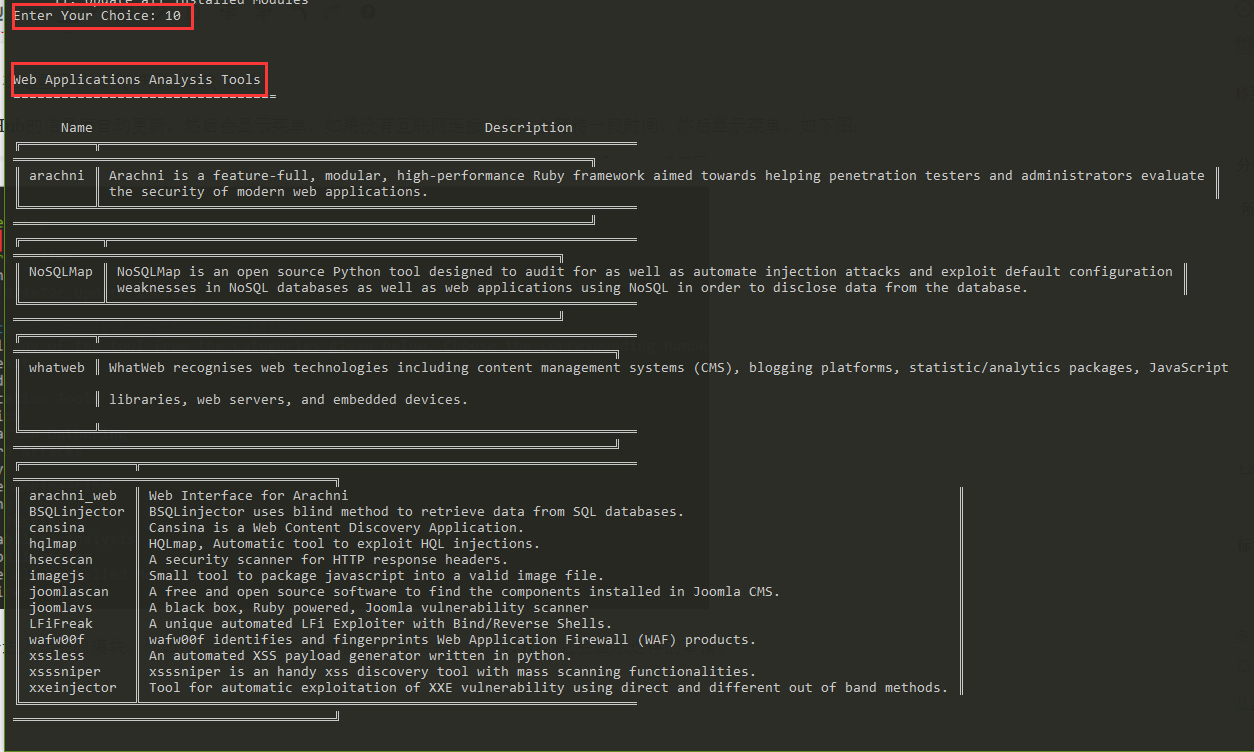

可以通过选择编号进入相关的模块。例如,如果我选择了 Web 应用程序类别,然后按 10,它会显示:

在这里面 我们就可以安装这里面列出的工具。

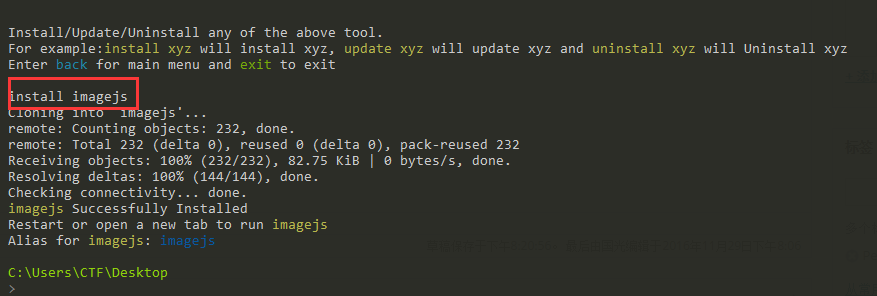

现在,如果你想安装 imagejs,然后键入install imagejs 即可。安装后,重启 PentestBox,所安装的工具会生效。

可以用 toolsmanager 安装的软件列表,具体见这里 modules.pentestbox.com :

软件更新

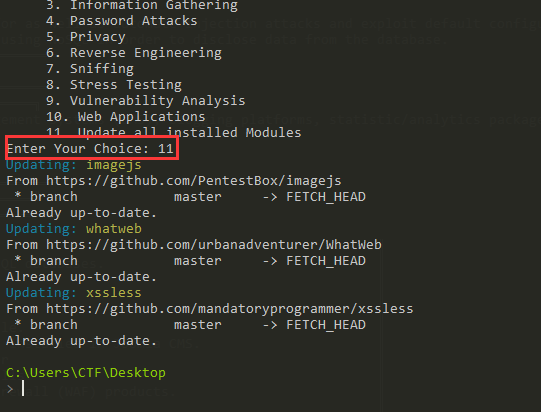

安装软件就酱紫了,如果要更新的话,这里直接输入编号 11

Update all installed Modules 这里就开始更新已经安装的工具了:

PentestBox 是一个开源项目,让在 PentestBox 使用的所有文件都存在于它的 Github 上的库。

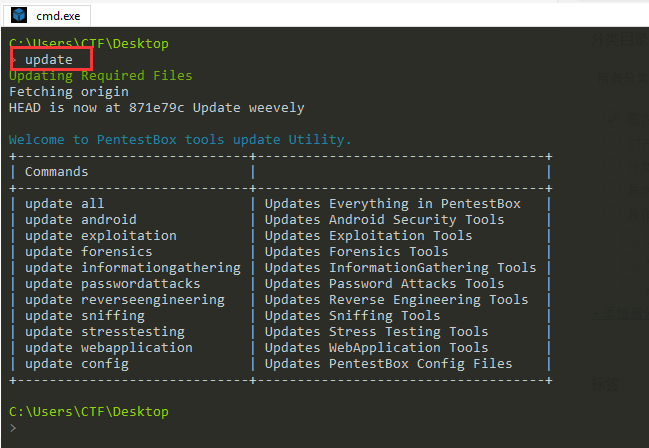

终端下输入:update 从它的 Github 上的库中更新,如果有任何更改,然后显示菜单将先进行自我更新。如果没没有互联网连接,脚本会等待一段时间,然后显示菜单。

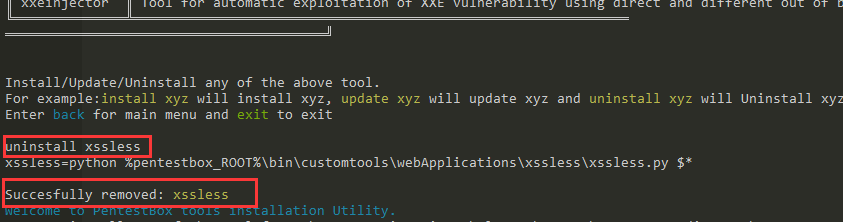

软件卸载

在 toolsmanager 的软件目录里面 我们现在想卸载已经安装过的软件的话,直接键入 uninstall + 软件名

假如这里我们想卸载 xssless,然后键入 uninstall xssless,这样就会卸载 xssless

快捷键

CTRL + T :要打开新的标签页

CTRL + C :要关闭脚本/程序运行。

CTRL + w :这将关闭当前活动的控制台。

ALT +Enter :Pentestbox 会去全屏。安装调试

因为是国外开源项目的原因,有些配置不符合我们国内的本土风情,举个例子:

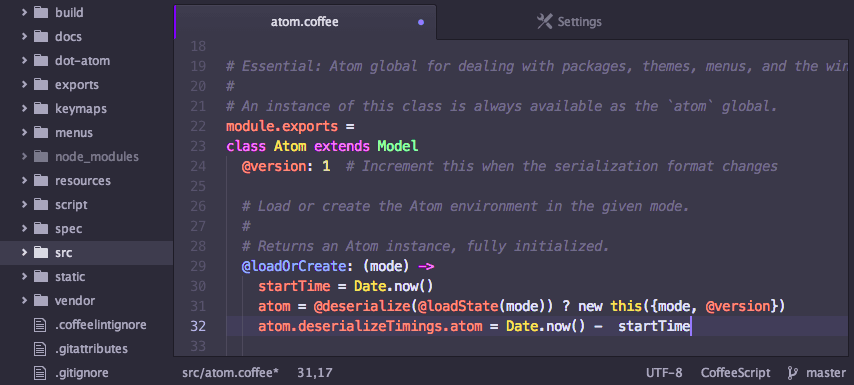

PentestBox 面封装的 atom 编辑器是无法输入汉语的,而且插件也会出现一些问题,比如 minimap 等得重新配置 。

解决方法:将自己原来的 atom 安装的文里件夹替换 PentestBox 里面的 atom 即可 。C:\Users\CTF\AppData\Local\atom\app-1.12.6 (‘CTF’是我自己电脑的用户名)

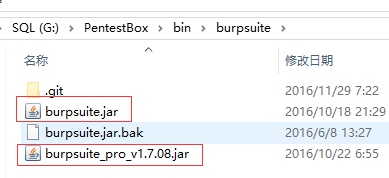

PentestBox 封装 Burpsuite 的是 Free 版本的,功能上自然比不上 国内的专业破解版的 Burpsuite ,解决方法:把专业版破解版的burpsuite 替换进去,并重命名 即可。

添加工具

很多情况下自己的工具 toolsmanager 或默认 PentestBox 未安装。可以按照下面的指南 来手动添加自己的工具:

需要做两件事情:

- 下载/克隆工具文,

- 设置别名

基于Python 的工具

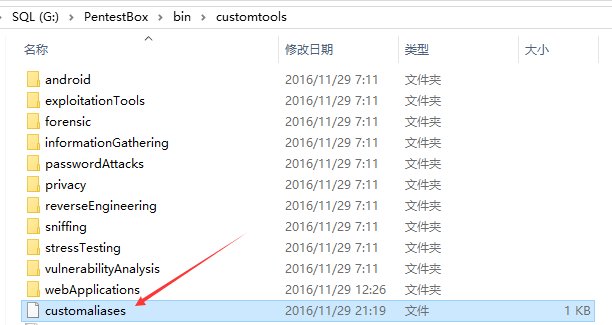

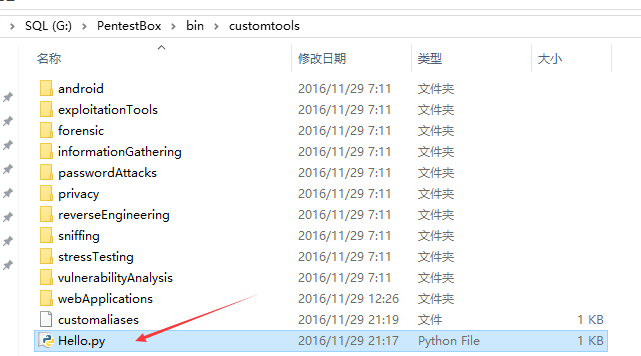

首先复制文件到 C:/PentestBox/bin/customtools/下

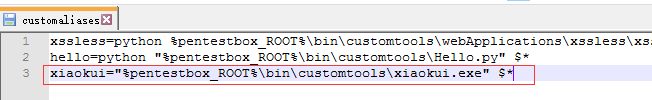

添加一个别名:编辑 customaliases 文件, 位于/PentestBox/bin/customtools/ 文件夹下。

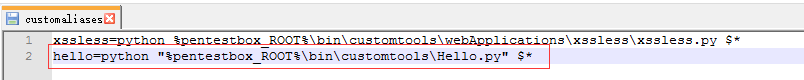

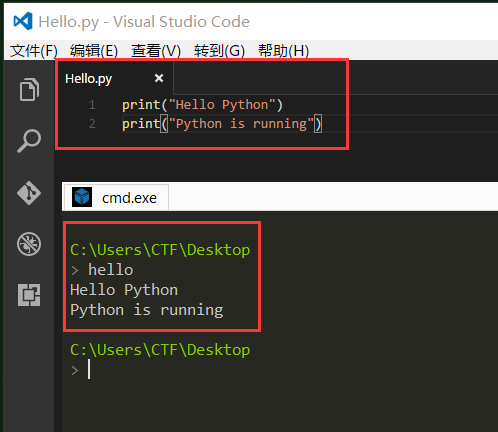

例如,如果你需要添加一个别名 hello 的工具,那么它的别名是 hello=python "%pentestbox_ROOT%\bin\customtools\Hello.py" $*

上述行添加到 customaliases 并保存文件 复制到文件夹下:

然后编辑 customaliases 文件 :

重启你的 PentestBox ,即可生效 :

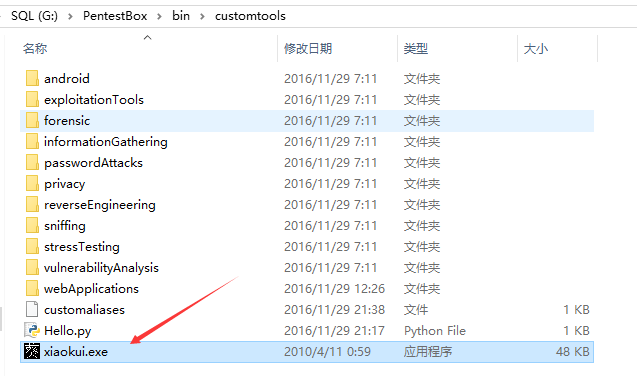

基于 exe 的工具

1.下载/克隆工具文件。

2.设置别名 方法同上, 只是别名这里 设置的格式为:tool="%pentestbox_ROOT%\bin\customtools\tool.exe" $*

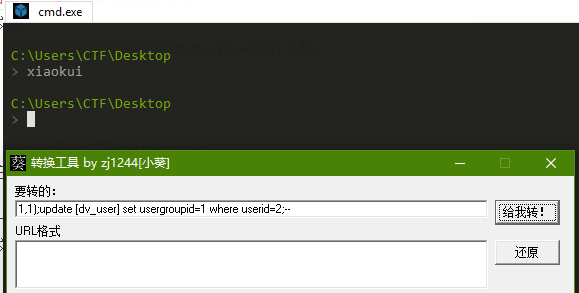

举例:我们添加个金典的 小葵解密工具

编辑 customaliases文件

效果如下:

基于Ruby 的工具和 Java 的工具

语法格式:

Java :tool=start javaw -jar "%pentestbox_ROOT%\bin\customtools\tool.jar" $*

Ruby : wpscan=ruby "%pentestbox_ROOT%\bin\customtools\wpscan\wpscan.rb" $*在 PentestBox 中添加自己的 Java 和 Ruby工具,方法的原理是一样的,只是在编辑 customaliases文件 的时候,语法格式有点区别,Java 和 Ruby 的工具格式,参考上面的格式。

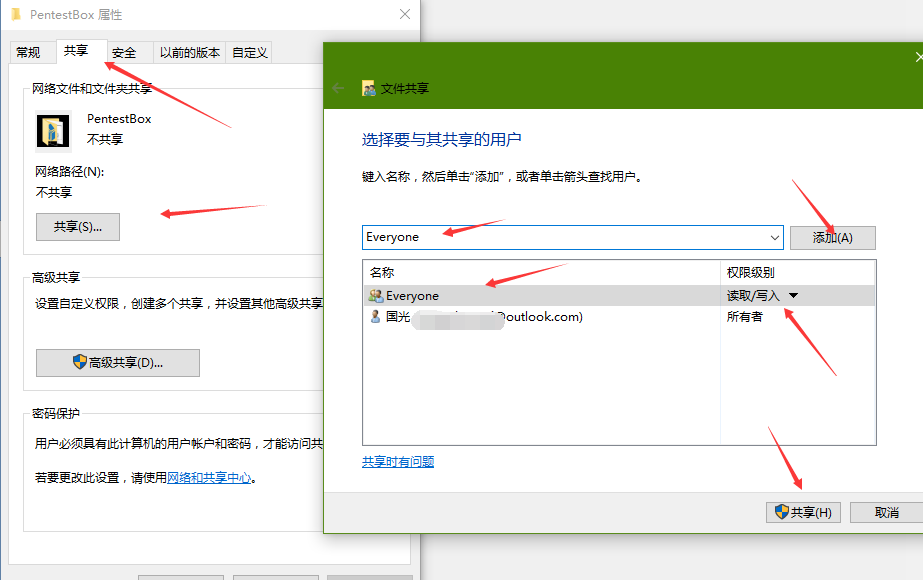

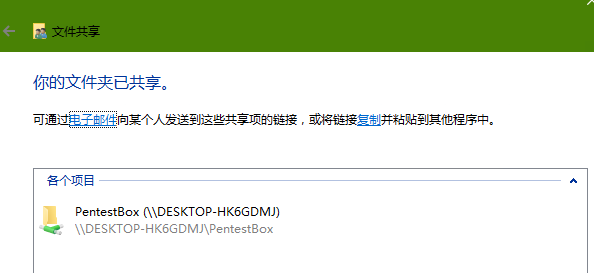

网络共享

考虑你想要在你的办公室,实验室等使用多台计算机上 PentestBox 喜欢而不是在每个计算机上安装 PentestBox 的环境中,你可以只安装一台计算机上,共享该文件夹作为一个驱动器上的其他计算机在同一个网络。

更改读取权限读/写,并单击共享。

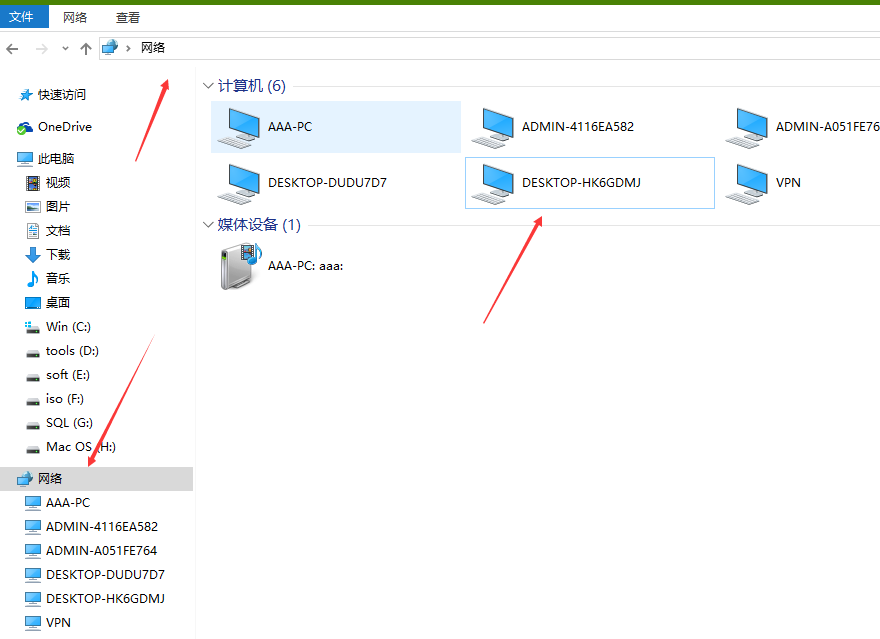

现在在局域网的其他电脑上的的 资源管理器中的网络可以看到共享的文件夹 :

最后,你可以像你使用自己电脑一样正常使用 PentestBox。

点评

本文可能实际上也没有啥技术含量,但是写起来还是比较浪费时间的,在这个喧嚣浮躁的时代,个人博客越来越没有人看了,写博客感觉一直是用爱发电的状态。如果你恰巧财力雄厚,感觉本文对你有所帮助的话,可以考虑打赏一下本文,用以维持高昂的服务器运营费用(域名费用、服务器费用、CDN费用等)

微信

|

支付宝

|

没想到文章加入打赏列表没几天 就有热心网友打赏了 于是国光我用 Bootstrap 重写了一个页面 用以感谢 支持我的朋友,详情请看 打赏列表 | 国光