Termux 高级终端安装使用配置教程

Termux 高级终端安装使用配置教程,刚写这篇文章的时候,当时国内 Termux 相关的文章和资料相对来说还是比较少的,就花了几天写了这一篇文章,没想到居然火了,受宠若惊。所以这篇文章国光就打算定期更新了,想打造成 Termux 的中文文档,希望本文可以帮助到更多对 Termux 感兴趣的朋友,发挥 Android 平台更大的 DIY 空间。

版权声明17 年开始接触到 Termux,就发现它有很多值得挖掘的潜力,于是抽空在 18 年的某一个法定的整整花了三天假期开才写完第一版文章,然后文章陆陆续续更新到现在,期间有一次误操作不小心把博客所有的评论都删了,否则这篇文章的评论数会更多。现在本文的截图数量达到了150张左右了,文字数目已经数万多了。自己花了很长时间写出来的原创文章,抄袭白嫖党直接Ctrl+C Ctrl+V只要几秒钟。原创很辛苦,抄袭的成本却很低,维权的成本又很高,虽然国内目前的抄袭风气很严重,但是我相信尊重原创,保护原创从现在做起从大家做起,tomorrow is another day! 如果大面转载引用的话 希望标明文章出处:

Termux 高级终端安装使用 ...

手把手教你打造一个 Mac 风格的 Windows10

Windows10 下 DIY 成 Mac 主题的文章。这篇文章鸽了很久。以前只是装完 B 就跑没有留下教程,今天终于带来你们要的教程啦,实际上现在有成熟的软件可以使用,折腾起来更加简单方便,总的来说本文很水,没啥技术含量,当时我真的有点闲得慌啊。

效果图话不多说先上最终Windows下折腾安装Mac主题后的效果图:

桌面Windows 10 折腾效果

macOS 原生效果

启动台Windows 10 折腾效果

macOS 原生效果

DockWindows 10折腾效果

macOS 原生效果

FinderWindows 10 折腾效果

macOS 原生效果

更新记录2020 年 3 月 20 日本文是 2 年前写的很多链接失效了,这篇文章的参考意义不大了,现在 MyDock 和 MyFinder 有自己的官网了,感兴趣的同学可以去官网看看:

官网地址:https://www.mydockfinder.com

软件很容易上手,折腾起来并不复杂,这里就不再赘述了

资源下载评论区里面有网友反馈很多链接失效了,这里国光我重写补充了一些链接:

macOS 图标下载地址下载地址:蓝奏云- ...

低成本打造一个高性能的外网 Metasploit

本文主要围绕着 frp 这个神器来展开写的,frp 还有很多高级的用法,想要深入研究的建议去阅读作者写在 GitHub 上的官方文档去学习,本文只起到一个抛砖引玉的作用。

前言经常用 metasploit 反弹 shell 的小伙伴应该都知道再外网有 一台 Metasploit 是一件多么奢侈的事情~~ 然而一台性能不错的云主机价格大都不菲,并且自己本地高性能的 Metasploit 用的那么顺手可惜就是没有外网 IP。所以这篇文章就此诞生了,利用云主机的独立 IP,将本地的 Metasploit 端口转发到外网上面去。

其实我本人对网络端口转发、网络协议这里很容易搞混淆,让我自己去折腾这个估计得走很多弯路,还不一定成功的那种。本文是在幸安哥的指导下才最终写出来的,祝幸安哥早日拿到新的 hhkb。

云服务器选购考虑到低延迟等特性,买一台国内普通的云主机就可以了。云主机的话腾讯云有学生特惠价,蛮便宜的。

本次是在CentOS下面搭建的,所以选好服务器后,安装一个 CentOS 系统即可。

安利一个终端MobaXterm

支持滑动复制

支持命令行高亮

免费版功能够用 ...

Metasploit-ms17-010 永恒之蓝

永恒之蓝是去年玩剩下的了,记得当初刚刚泄露的时候,用的是 NSA 那个 fb.py 脚本去复现漏洞的。现在 Metasploit 里面已经集成了 17-010 漏洞,渗透测试更加方便与正式化,内网中用 17-010 去测一测会发现意外惊喜哦。

写在前面起初在 Docker 环境下最后执行 exploit 的时候总是拿不到 sessions,换了很多系统失败了很多次。后来果断感觉是 Docker 环境的问题,于是用虚拟机下的 Kali 测试,最后测试成功~~~ 所以测试的时候尽量少用Docker环境下的Kali来监听反弹的sessions哦 后来给幸安哥描述了这个情况,得到答复是 docker 做这个反弹shell监听得把445端口映射出来才可以~~ 涨姿势了。关于端口映射后面会单独写文章来介绍,关于 msf一些高级用法本打算写在这篇文章里面的,后来发现有的冗余了,准备另开文章来写。 实际上这里又咕咕咕了,2021 年了,发现自己对 Docker 的理解更深了,当初自己好菜啊,居然不知道端口映射。

Metasploit 正题搜索相关的漏洞插件msf > search 17-010 ...

PHP代码安全杂谈

虽然PHP是世界上最好的语言,但是也有一些因为弱类型语言的安全性问题出现。WordPress历史上就出现过由于PHP本身的缺陷而造成的一些安全性问题,如CVE-2014-0166 中的cookie伪造就是利用了PHP Hash比较的缺陷。 当然一般这种情况实战中用到的不是很多,但是在CTF竞赛中却是一个值得去考察的一个知识点,特此记录总结之。

精度绕过缺陷理论在用 PHP 进行浮点数的运算中,经常会出现一些和预期结果不一样的值,这是由于浮点数的精度有限。尽管取决于系统,PHP 通常使用 IEEE 754 双精度格式,则由于取整而导致的最大相对误差为 1.11e-16。非基本数学运算可能会给出更大误差,并且要考虑到进行复合运算时的误差传递。下面看一个有趣的例子:

以十进制能够精确表示的有理数如 0.1 或 0.7,无论有多少尾数都不能被内部所使用的二进制精确表示,因此不能在不丢失一点点精度的情况下转换为二进制的格式。这就会造成混乱的结果:例如,floor((0.1+0.7)*10) 通常会返回 7 而不是预期中的 8,因为该结果内部的表示其实是类似 7.9999999999 ...

CTF中图片隐写的一些整理总结

对历年来国内外CTF中常见的题型图片隐写的一些总结,本文长期更新,及时补充新的题型。本文咕咕咕了,后面好几年都没有再更新过了。

GIF 隐写赛题XMAN-qualifiers-2017 : Misc/SimpleGIf

考察点

Gif文件头

隐写相关技巧

Python 脚本编写

工具

010Editor

Linux identify命令

Visual Studio Code

附件100_KHf05OI.gif (以前白嫖的 OneDriver 被封了,资源不在了,所以本文只做思路分享了)

WriteupGIF 头补全首先用file查看下这个文件:

ctf@ubuntu:~/Desktop$ file '/home/ctf/Desktop/100_KHf05OI.gif'

/home/ctf/Desktop/100_KHf05OI.gif: data

binwalk再看下:

ctf@ubuntu:~/Desktop$ binwalk '/ ...

CTF中音频隐写的一些整理总结

目前只是浅显的对国内外 CTF 音频题的总结,暂时只是做一些比较浅显的整理。整理过程中发现国内外的 CTF 题目难度还差别还是比较大的,本篇总结暂时还没有涉及到高难度的题目,等日后慢慢完善吧,本文长期更新,本文咕咕咕了,后面好几年都没有再更新过了。

摩斯电码概览Nuit du Hack CTF Qualifications: Here, kitty kitty!

考察点

WAV音频文件隐写术

Python基础

密码学

工具Audacity

描述

I just can’t get enough of this sweet melody, I can listen to it for hours! Sometimes I even feel like it is trying to send me a message ..

HelloKittyKitty.wav (以前白嫖的 OneDriver 被封了,资源不在了,所以本文只做思路分享了)

翻译:

我听这段音乐根本停不下来,我已经听了几个小时!有时候我觉得它再给我传递一个信息

HelloKittyKitty.wav (以前白嫖的 ...

MySQL 手工注入之基本步骤

手工注入虽然原理是一样的,但是在具体手工注入的过程中有好多各种各样的细节不太一样,特此记录汇总下,以方便以后的学习查询。

步骤注释或者闭合语句首先看下一个基本的SQL语句查询源码:

$sql="SELECT * FROM users WHERE id='$id' LIMIT 0,1";

下面的步骤默认都是采用这种基本的SQL语句的,其他的注入方法换汤不换药,这里只是想整理下注入的步骤与关键性的语句。

引号闭合语句id =1 ' and '1' ='1

带入进源码中的SQL语句就是:

SELECT * FROM users WHERE id='1 ' and '1' ='1' LIMIT 0,1

注释后面语句常用的注释 payload

or 1=1--+

'or 1=1--+

"or 1=1--+

)or 1=1--+

')or 1=1--+

") or 1=1--+

"))or 1=1--+

--+ 可以用 # 替换,URL 提交过程中 Url 编码后的#为%23

带入进源码中的SQL语句就是:

SELECT * FROM users WHERE id=''or 1=1--+' ...

MySQL 手工注入之常见字符串函数

在手工注入中常常需要一次查询多个结果,这里字符串函数就派上用场了,参考了 lcamry大神的文章,然后在此基础上记录了一些自己的想法。

手工注入字符串常用函数三个老朋友:

concat()

group_concat()

concat_ws()

CONCAT基本格式CONCAT(str1,str2)

返回结果为连接参数产生的字符串。如有任何一个参数为 NULL ,则返回值为 NULL。可以有一个或多个参数。

使用案例参数中有 NULL

mysql> SELECT CONCAT(id,',',NULL,',',password) AS users FROM users LIMIT 1,1;

+-------+

| users |

+-------+

| NULL |

+-------+

1 row in set (0.00 sec)

使用 LIMIT 来控制结果数量

mysql> SELECT CONCAT(id,',',username,',',password) AS users FROM users;

+-----------------------+ ...

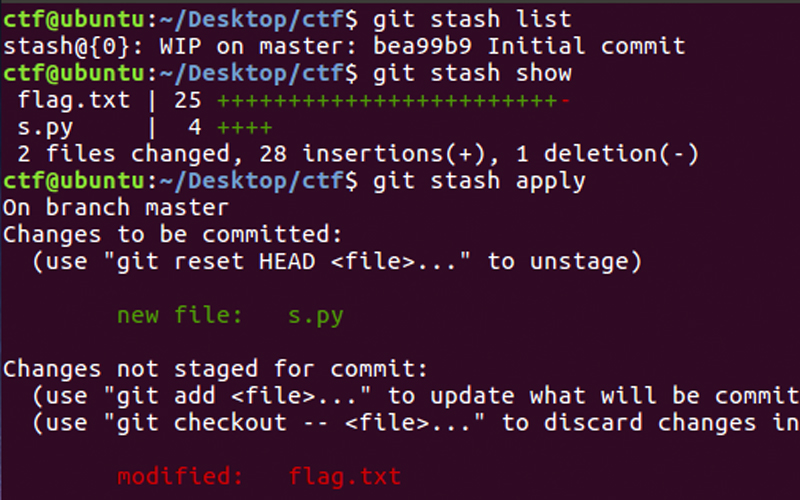

MISC-MISCall No cON Name CTF Quals 2014

No cON Name CTF Quals 2014 年的一道 CTF 安全杂项题 MISCall 的 Writeup,比较遗憾的是,文中的附件没有了,免费的 OneDriver 果然不稳定呀。

概览NoConName 2014 Quals: MISCall

环境

Linux

Code

考察

Linux 基础

Git 基础

Python 基础

描述

No hints :( just go and get the flag.翻译:没有提示,不要怂,就是干~~ (手动斜眼)

附件无了,以前用的另类方法白嫖的 OneDriver 云盘被封了,这些附件都不在了,所以本文就当做一个思路来学习吧。

WP首先看下是什么文件

$ file ctf

ctf: bzip2 compressed data, block size = 900k

其实这里 Ubuntu 已经智能的识别出这个是一个bz2后缀结尾的文件了,从文件图标即可看出:

是一个 bzip2 的压缩文件,解压他再看是什么文件:

$ mv ctf ctf.bz2

$ bzip2 -d ctf.bz2

$ file ctf

ctf: ...

Hexo 博客无法搜索的终极解决方法

以前在 Hexo 的 next 主题上遇到了搜索框无法加载出来的问题,已经一系列分析查找,终于完美的解决了 Hexo 博客的 next 主题的搜索问题,同理其他 Hexo 主题解决方法大致相同。

概览本次是在Hexo博客下的next主题进行测试的。一般Hexo博客无法搜索主要有2种以下情况:

搜索插件没有配置好

文章中包含特殊字符

Hexo 的搜索出了问题,点击搜索会一直转圈圈,搜索无法加载出来,如下图所示:

下面分别对这2情况进行解决。

搜索插件的配置问题分析浏览器审查元素,转到网络模块,然后点击搜索,发现search.xml的状态为404的状态,这表明这个文件不存在。

解决方法编辑 站点配置文件,新增以下内容到任意位置:

search:

path: search.xml

field: post

format: html

limit: 10000

编辑 主题配置文件,启用本地搜索功能:

# Local search

local_search:

enable: true

安装搜索插件

C:\Users\CTF\Documents\GG

λ npm ...

一次对南师大的校园网认证系统的逻辑漏洞测试

记录了最近在南师大对其校园网逻辑漏洞测试中的一些有趣曲折的点,虽然最后没有白嫖上网成功,但是也有意外地收货,23333

前言最近常来南京师范大学(随园校区)这边玩,来感受一下研究生们的学霸学习氛围~ 作为一名职业网民,打开电脑的第一件事当然就是来连接周围的 WiFi 啦。南师大的 WiFi 是校园网全校覆盖的,在学校周边也是可以连接到校园 WiFi 的。当然连上 WiFi没有这么简单,进行认证后才可以开开心心上网,接下来就分享一下最近的校园网认证系统的探索过程。

校园网概览这一块记录了国光本人平时做信息收集的思路和方法,欢迎志同道合的小伙伴一起交流信息收集的相关技术~

SSID首先校园网有2种SSID,分别是:

mnu_stu :学生专用

mnu_sta :老师专用

上网认证http://223.x.xx.xxx/eportal/index.jsp?wlanuserip=30d5b38028f3479d2be5113c417dc933&wlanacname=63cbbfe1990b214e&ssid=&nasip=428fd27b3f03bb3b7072 ...