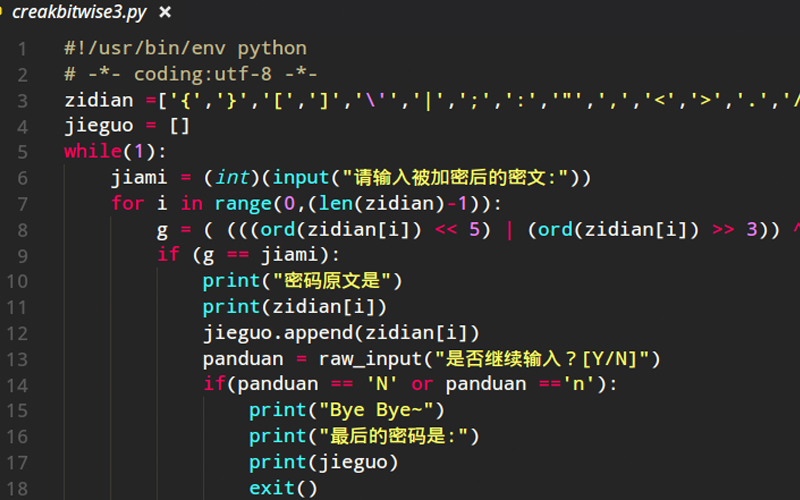

一道 Py 杂项题 bitwise

PW 给的一道CTF题,由于实验吧把这一道题目归类于逆向,那么这个就是我国光做出来的第一道”逆向”题目啦。

题目You see the doors to the loading bay of the hangar, but they are locked. However, you are able to extract the password verification program from the control panel… Can you find the password to gain access to the loading bay?

你可以看到机库的装货门,但是它们被锁上了。但是,您可以从控制面板中提取密码验证程序…你能找到进入装货港的密码吗?

附件bitwise.py

#!/usr/bin/env python

user_submitted = raw_input("Enter Password: ")

if len(user_submitted) != 10:

print "Wrong"

exit()

verify_arr = [193, 3 ...

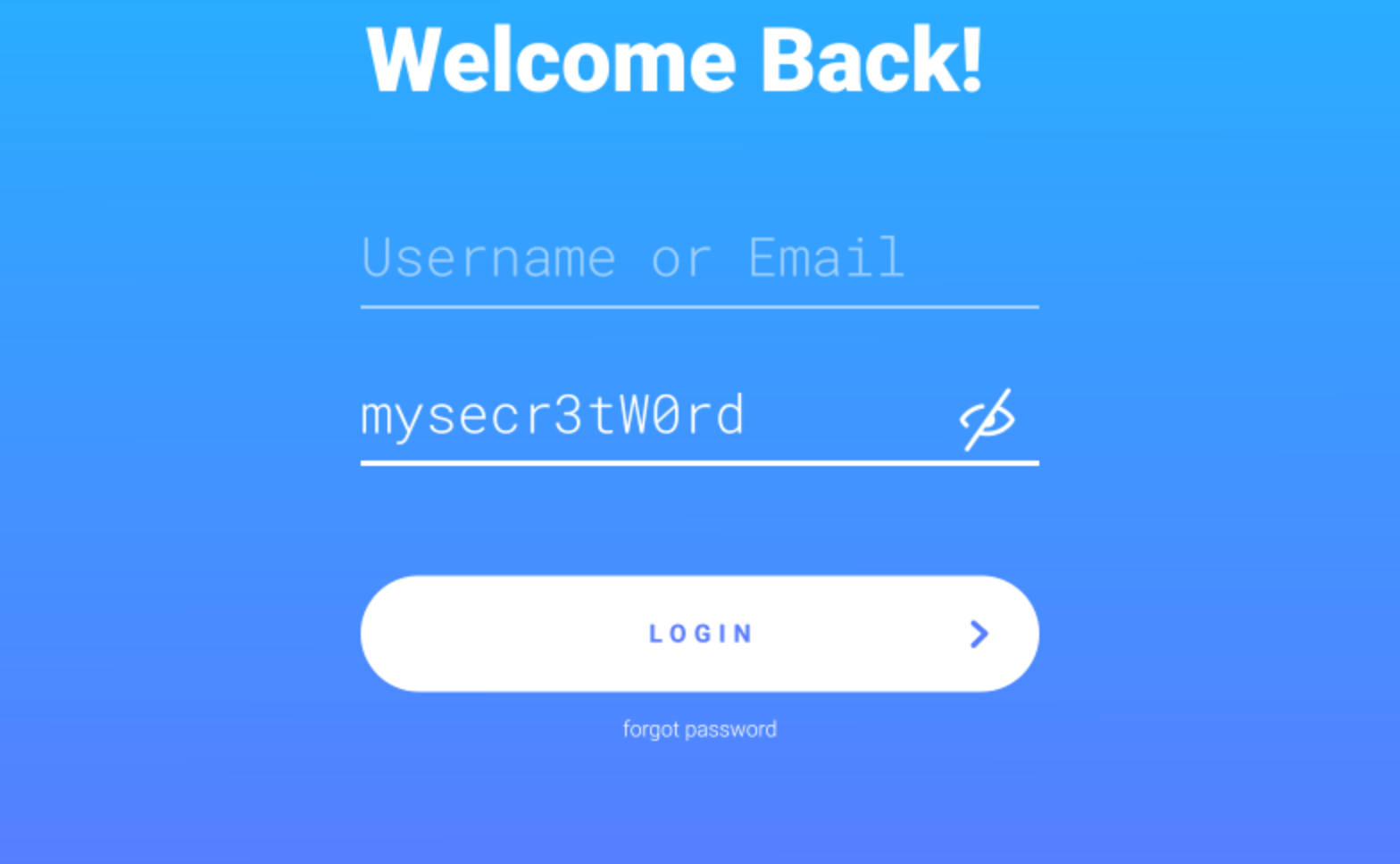

用户密码重置找回 10 种常见姿势

本篇文章是参考大神carry_your讲师(360补天排名第一)的任意用户密码重置的10种常见姿势 总结的笔记。原视频地址:任意用户密码重置的10种常见姿势

介绍本次课程主要针对挖掘逻辑漏洞中的任意用户密码重置方法和原理从 10 种常见情况进行了讲述,并结合漏洞挖掘中的真实案例场景与数据包演示了重置密码漏洞的检测方法,让大家对这一类逻辑漏洞有从浅入深,逐步深奥的见解。

验证码不失效

造成原因找回密码的时候获取的验证码缺少时间限制仅值判断了验证码是够正确未判断验证码是否过期

测试方法通过枚举找到真正的验证码输入验证码完成验证

案例输入目标手机号,获取验证码随意输入验证码1234点击下一步,拦截数据包:数据包

POST /Account/CheckYQCode HTTP/1.1

Host: www.xxxx.cn

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64; rv:47.0) Gecko/20100101 Firefox/47.0

Accept: */*A ...

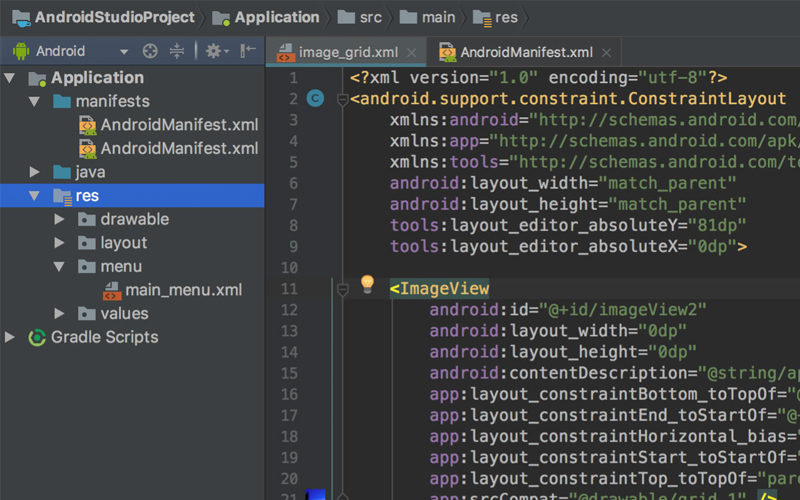

Android 开发初体验

解释了一些 Anroid 开发中的一些基本的术语,算是一篇扫盲文章吧,早期无忧无虑的时候写的文章,那个时候想写啥就写啥,方向也不固定,美滋滋啊。

Android Studio 的优势

界面美观

速度优于Eclipse

提示补全更加人性化

整合了Gradle 构建工具

支持 Google Cloud Platform

强大的 UI 编辑器

GenyMoton 虚拟机受欢迎的第三方模拟器,依赖于VirtualBox,严格来说genymotion是虚拟机,加载app的速度比较快,操作起来也很流畅,最近随着android studio自带模拟器的优化,genyMoton使用的就没有以前那么广泛。

DDMSDalvik Debug Monitor Service,提供了一系列的调试服务:现在是空的,现在打开模拟器看下日志记录的效果:

MVC Android 的设计模式程序的目录结构

mainfests 目录这个目录中的AndroidMainifest.xml文件是项目系统配置文件,或者称为清单文件

java 目录

res 目录

Gradle Scripts

Android 应用程序结 ...

Office CVE-2017-8570远程代码执行漏洞复现

简单的漏洞复现,主要是科普 Metasploit,以后会更新 Metasploit 深入的文章~(实际上又咕咕咕了),逃…..

漏洞简介编号CVE-2017-8570

影响版本Microsoft Office 2007 Service Pack 3

Microsoft Office 2010 Service Pack 2 (32-bit editions)

Microsoft Office 2010 Service Pack 2 (64-bit editions)

Microsoft Office 2013 RT Service Pack 1

Microsoft Office 2013 Service Pack 1 (32-bit editions)

Microsoft Office 2013 Service Pack 1 (64-bit editions)

Microsoft Office 2016 (32-bit edition)

Microsoft Office 2016 (64-bit edition)

危害2017 年 7 月,微软在例行的月度补丁中修复了多个 Micro ...

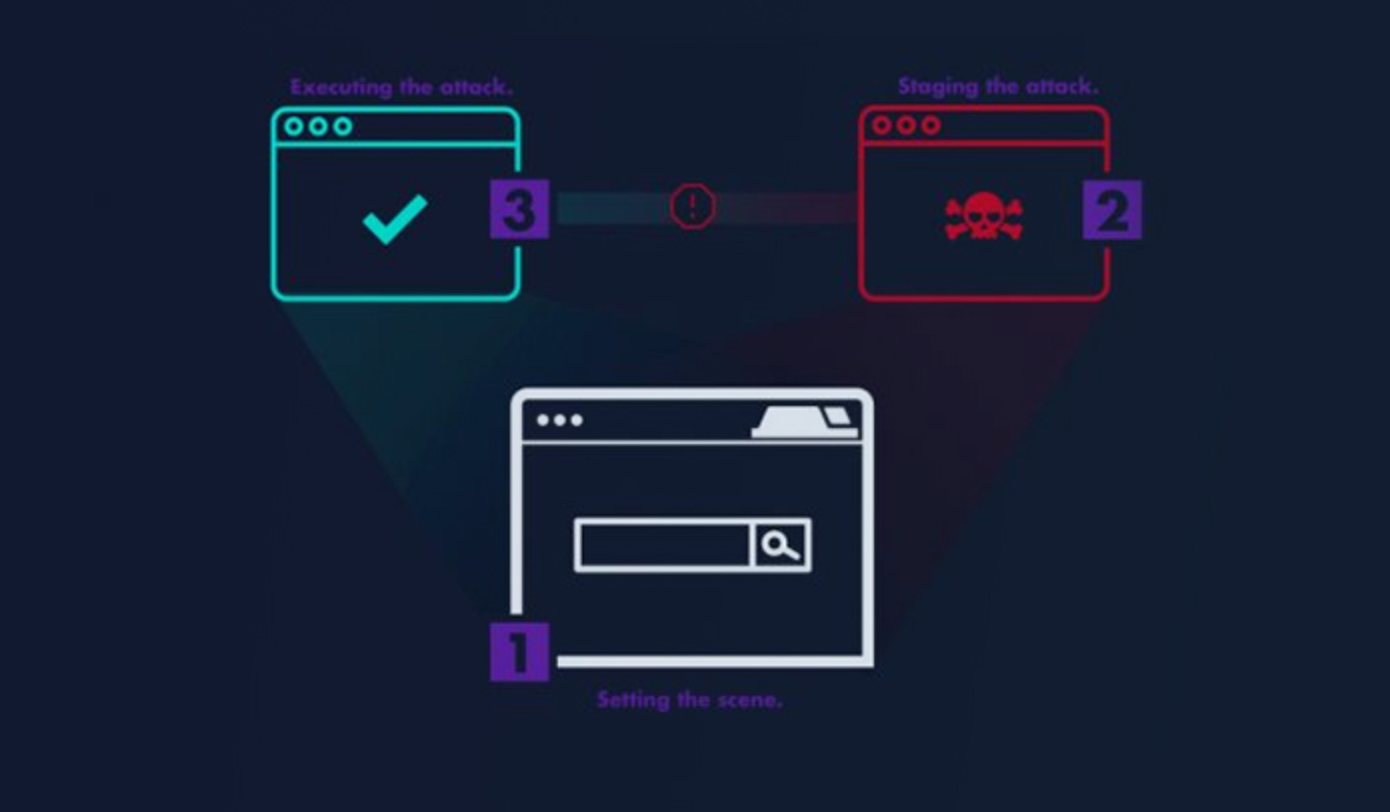

POST 型 CSRF 简单复现

最简单的 POST 型 CSRF,只做入门参考文章,日后会进一步更新相关深入的文章(然而并没有更新,果然咕咕咕的习惯从很久以前就养成了)。

POST 型 CSRF 简介这种类型的 CSRF 危害没有 GET 型的大,利用起来通常使用的是一个自动提交的表单。访问该页面后,表单会自动提交,相当于模拟用户完成了一次 POST 操作。

抓包生成CSRF POC 用管理员账号登录一个存在CSRF漏洞的管理系统,来进行信息添加。然后用BurpSuite 抓取提交的数据包。 「右键」 使用BurpSuite 自带的生成工具生成CSRF POC,这个时候把刚刚管理员正常操作的数据包Forward发出去。在 CSRF PoC生成器的窗口中 ,我们可以修改这个表达里的内容,然后来测试 CSRF 是否存在。可以直接在浏览器中测试,也可以保存表单在本地的HTML文件中来测试。

修改表单内容我们这里使用保存到本地的HTML文件来测试 CSRF。修改表单中content内容的值为:This is CSRF Test by hacker : 现在如果管理员打开了这个表单,并且提交数据的话,如果 ...

SMTP 协议 25 端口渗透测试记录

记录了最底层的邮件伪造漏洞的复现,本文内容还有待深入国光后面测试就再也没有复现成功过,所以本文仅供参考,复现不成功不要打我。

简介SMTP 为邮件协议,默认端口号为 25,经常被用来邮箱伪造,钓鱼攻击。除此之外还有经典的 SMTP 账号信息泄露,如 Github,oschina 上的源码托管商的代码里面经常也可以看到相关的信息泄露。

建立 TCP 连接知道了邮件服务器的地址,就可以与它建立 TCP 连接了。SMTP 协议的默认端口是 25。使用 Telnet 或 Netcat 命令,都可以连接该端口。

$ telnet xxxx.com 25 # Widnows下测试

# 或者

$ nc xxxxx.com 25 # Linux下测试

服务器返回220状态码,就表示连接成功。

220 MAIL-SERVER Winmail Mail Server ESMTP ready

接下来,就可以使用 SMTP 协议的各种命令与邮件服务器交互了。

HELO 命令和 EHLO 命令SMTP 协议规定,连接成功后,必须向邮件服务器提供连接的域名,也就是邮件将从哪台服务器发来。

HELO xx ...

Nmap 不老的神器

总结了 Nmap 的基本用法和脚本的使用,充分利用脚本在信息收集的时候有时候可以起到意想不到的效果。

介绍Nmap 是用来探测计算机网络上的主机和服务的一种安全扫描器。为了绘制网络拓扑图,Nmap 的发送特制的数据包到目标主机,然后对返回数据包进行分析。Nmap 是一款枚举和测试网络的强大工具。

特点

主机探测

端口扫描

版本检测

支持探测脚本的编写

安装官网:https://nmap.org图形化:Zenmap

基本操作基本快速扫描Nmap 默认发送一个 arp 的 ping 数据包,来探测一些常用端口是否开放。

nmap 10.130.1.43

快速扫描多个目标nmap <target ip1 address> <target ip2 address>

nmap 10.130.1.28 10.130.1.43

详细描述输出扫描简单扫描,并对返回的结果详细描述输出,这个扫描是可以看到扫描的过程的,漫长的扫描的过程中可以看到百分比, 就不会显得那么枯燥,而且可以提升逼格。

nmap -vv 10.1.1.254

亲测,-v和-vv扫描几乎是一样都,都是列 ...

macOS 下开启自带的 Apache 服务

记录了 macOS 下使用 Apache 服务遇到的一个坑,最后发现是新版本 macOS 策略改变的问题,最后在国外某个论坛上最终找到了解决方法,特此既记录之。

Apache 路径/etc/apache2/

$ cd /etc/apache2/

$ ls

extra httpd.conf.pre-update mime.types other

httpd.conf magic original users

启动服务sudo apachectl start/restart # 启动apache

sudo apachectl stop # 停止apache

发现 Apache 已经可以正常工作了,接下来修改默认网站路径。

修改默认网站目录修改配置文件macOS 下 apache 默认的网站路径是 /Library/WebServer/Documents我们来修改 /etc/apache2/httpd.conf 找到 DocumentRoot 这行来进行修改:

$ vim /etc/apache2/httpd.conf

然后改为我们自己的网 ...

利用 Masscan 批量生成 IP 地址表

简介Masscan 是 Kali 下集成的高效扫描器,和 nmap 命令有很多相似之处,本文主要记录一下 Masscan 的另类用法。

命令生成随机 ipmasscan -sL 10.0.0.0/24 > c段.txt

masscan -sL 10.0.0.0/16 > b段.txt

masscan -sL 10.0.0.0/8 > a段.txt

sL:显示扫描的所有主机的列表> xx.txt:把终端命令行中的结果保存在xx.txt文件中

点评这篇文章真的水呀,应该是全站最短的文章了。

本文可能实际上也没有啥技术含量,但是写起来还是比较浪费时间的,在这个喧嚣浮躁的时代,个人博客越来越没有人看了,写博客感觉一直是用爱发电的状态。如果你恰巧财力雄厚,感觉本文对你有所帮助的话,可以考虑打赏一下本文,用以维持高昂的服务器运营费用(域名费用、服务器费用、CDN费用等)

微信

支付宝

没想到文章加入打赏列表没几天 就有 ...

Hexo 博客配置笔记

记录以前配置 Hexo Next 主题走过的坑,避免重复造轮子,方便以后自己再次配置 Hexo 用来参考使用。

前言每次更换系统的时候都会导致的我的 hexo 博客得重新配置一遍,每次都得去对照 next 主题的官方文档去配置,很耗时间。所以为了避免重复造轮子,所以这里我就把已经配置好配置文件参数贴上,这样在下次配置的时候就不会再那么耗时间了。

安装 Hexonpm install hexo-cli -g

cd /blog

hexo init

安装 next 主题git clone https://github.com/theme-next/hexo-theme-next themes/next

站点配置文件_config.yml

# Hexo Configuration

## Docs: https://hexo.io/docs/configuration.html

## Source: https://github.com/hexojs/hexo/

# Site

title: 国光

subtitle: 安安静静写博客

description: 宁静致远

author: 国 ...

Deepin Linux 下的 Metasploit 安装及优化

本文不限于 Deepin Linux 系统,类似的在 ubuntu debian xubuntu 等血统类似的 Linux 发行版中都可以使用这里方法来安装原生的 metasploit

配置 Kali Linux 官方源这个源是我在 Kali 2016.2 中提取的原生源,速度很快,会根据具体的网络情况自动去选择最近的更新源服务器进行更新的。

deb http://http.kali.org/kali kali-rolling main contrib non-free

deb-src http://http.kali.org/kali kali-rolling main contrib non-free

把 Kali 的源添加到 Deepin 自带的源后面:

# vim /etc/apt/sources.list

## GGenerated by deepin-installer-reborn

deb [by-hash=force] http://ackages.deepin.com/deepin unstable main contrib non-free

#deb-src ...

Pentester 中的 XSS 详解

记录了 PentesterLab 中的 黑盒 Fuzz XSS 关卡的解题方法,普及了一些 XSS 入门知识。本次做的是 Web For Pentester 靶机里面的 XSS 题目,一共有 9 道题目。

第 1 题(无过滤措施)首先在后面输入 xss:

http://10.211.55.16/xss/example1.php?name=xss

看到如下页面:

然后查看下源码:感觉这里没有任何的防御措施,忍不住笑出了声。

有很多的标签里面都可以调用 HTML 的事件属性来弹窗,为了节约时间,下面国光我就列举出一些比较常用的手法。

利用基本的script标签来弹窗Payload<script>alert('xss')</script>

定义和用法<script> 标签用于定义客户端脚本,比如 JavaScript。

效果图

利用 iframe 标签的的 src 属性来弹窗Payload<iframe src=javascript:alert('xss')></iframe>

定义和用法<iframe> 元素会创建 ...